Network Configuration Manager est une solution de gestion des changements sur le réseau, des configurations et de la conformité (NCCM) pour les commutateurs, les routeurs, les parefeu et autres périphériques réseau. Approuvé par des milliers d'administrateurs réseaux à travers le monde, Network Configuration Manager permet d'automatiser et de prendre le contrôle de l'ensemble du cycle de vie de la gestion de la configuration des équipements.

Fonctionnalités clés

Gestion des Configurations

Support de la configuration des périphériques de la majorité des fabricants

|

Découverte d'équipement

|

||||

Inventaire informatif

|

Stockage crypté des configurations et contrôle centralisé

|

||||

Versioning et comparaison des configurations

|

Configuration de base

|

||||

Programmation du backup de configuration et d'autres tâches

|

Contrôle des accès basés sur les rôles

|

||||

Mécanisme d'approbation pour l'upload de configuration

|

Upgrade de Firmware et transfert d'image d'OS à distance

|

Gestion du changement

Suivi des changements de Configuration en temps réel

|

Règles de gestion du changement et notifications

|

Gestion de la conformité

Surveillance de la conformité

|

Rapport de conformité

|

Automatisation et outils

Automatisation des tâches de configuration

|

Outils d'exécution de commandes

|

||||

Recherche d'équipement, de configuration

|

Sauvegarde de base de données et reprise après incident

|

||||

Intégration avec les dépôts externes d'identités

|

Switch Port Mapper

|

Audit et Reporting

Suivi des activités des utilisateurs

|

Rapports sur l'inventaire, les changements de configuration et la conformité

|

Quels problèmes permet-il de résoudre ?

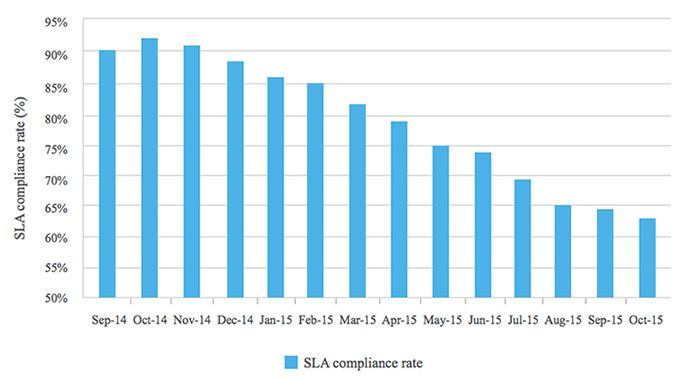

- Des analyses faites par des experts ont révélé que la cause la plus fréquente de panne de réseau est un changement de configuration erroné. Dans les entreprises informatiques, les administrateurs réseau gèrent un grand nombre de périphériques réseau et bien souvent ils ont besoin d'effectuer des modifications de configuration non planifiées. Comme les changements de configuration doivent être faits très régulièrement, les administrateurs ont du mal à garder la trace des changements effectués sur les configurations. Lors d'une panne de réseau, il devient alors difficile de faire un troubleshooting du problème. Network Configuration Manager contribue à maintenir les versions des configurations des périphériques dans un dépôt centralisé et sécurisé et permet de les gérer à partir d'une interface unique.

- Les périphériques réseau sont les composants essentiels de l'entreprise et les modifications de configuration non autorisées peuvent causer des ravages sur le réseau. Même lorsque les modifications de configuration sont légitimes, les professionnels de la sécurité sont tenus de s'assurer que les changements n'ont pas d'impacts négatifs sur la sécurité du réseau. Network Configuration Manager aide les professionnels de la sécurité du réseau à prendre le contrôle des changements de configuration.

- Avec l'augmentation des menaces de sécurité et les conséquences juridiques de la mauvaise gestion des informations, les responsables informatiques doivent suivre non seulement les pratiques courantes, les politiques de sécurité internes, les réglementations gouvernementales et des lignes directrices industrielles, mais aussi démontrer que les politiques sont appliquées et que les périphériques réseau sont conformes aux politiques définies. Network Configuration Manager permet précisément de faire cela avec facilité.

- De nos jours, l'automatisation est le mot d'ordre dans les opérations informatiques. Les responsables informatiques sont toujours à l'affût pour automatiser des tâches répétitives et consommatrices de temps afin de réduire les coûts d'exploitation et améliorer la productivité. Network Configuration Manager permet d'automatiser toutes les tâches de configuration et d'améliorer la productivité.

Que pouvez-vous faire avec Network Configuration Manager?

Gérer les configurations

- Sauvegarder des configurations, maintenir l'historique, comparer les versions et télécharger les modifications, le tout à partir d'une interface web centralisée. De plus, avec Network Configuration Manager plus besoin de se connecter manuellement aux périphériques via Telnet ou SSH pour gérer les configurations.

Prendre le contrôle des changements

- Surveillez les changements de configuration, recevez des notifications instantanées et empêchez les modifications non autorisées

Garantir la conformité

- Définissez les pratiques et les politiques standards et vérifiez automatiquement la conformité de la configuration des périphériques. Obtenez des rapports sur l'état de conformité et de satisfaction de vos auditeurs.

Automatiser

- Automatisez les tâches répétitives et fastidieuses de gestion des configurations

Auditer

- Obtenez des rapports complets sur le "qui", "quoi" et "quand" des modifications de configuration

Quelles plates-formes/fournisseurs/technologies compatibles ?

- Plates-formes : Windows et Linux

- Fournisseurs : 3Com, A10Networks, Acme Packet, ADTRAN, Adva, Aruba, Arista, Alcatel, ALAXALA, Allied Telesis, Avaya, Blue Coat, Brocade, Calix, Canoga Perkins, CheckPoint, Cisco, Citrix, Ciena, DAX, DCNetworks, Dell, Digi, D-Link, EdgeCore, Enterasys, Extreme, F5Bigip, Force10, FortiNet, Foundry, Fujitsu, H3C, HP, Hirschmann, Hitachi, Huawei, IBM, Juniper, Meru, Mikrotik, MRV, NEC, Motorola, NETGEAR, Netscreen, Nokia, Nortel, PaloAlto, Proxim, Radware, Redback, Riverbed, RuggedCom, Ruijie, SlimLine, Sphereon, Telco, Vanguard, Vyatta, Watch Guard, Welotec, Yamaha, ZTE

"La possibilité de créer et d'uploader des configurations de périphérique

en mode automatisé nous permet d'économiser beaucoup de temps. Network Configuration Manager est un outil de gestion des configurations très puissant."