Les risques liés aux mots de passe

Les gestionnaires de mot de passe permettent aux utilisateurs d'accéder facilement à des mots de passe, mais lorsqu’ils sont accessibles via un poste de travail ou un autre dispositif, ils sont immédiatement soumis à une variété de risques :

- Les employés et ex-employés peuvent avoir des mots de passe enregistrés, et peuvent les utiliser pour accéder de façon non autorisée aux portails d'entreprise.

- Les malwares comme les Keyloggers et chevaux de Troie peuvent voler les informations de connexion et conduire au piratage des bases de données de l'entreprise.

- Les outils d’auto-remplissage ou de copier-coller semblent masquer les mots de passe, mais ceux-ci peuvent être interceptés sur un poste de travail infecté ou par un employé.

- Le Bring Your Own Device (BYOD) permet une grande flexibilité pour les employés mais les contrôles d'accès sont beaucoup plus difficiles à gérer.

Qu'est-ce que l’Universal SSO ?

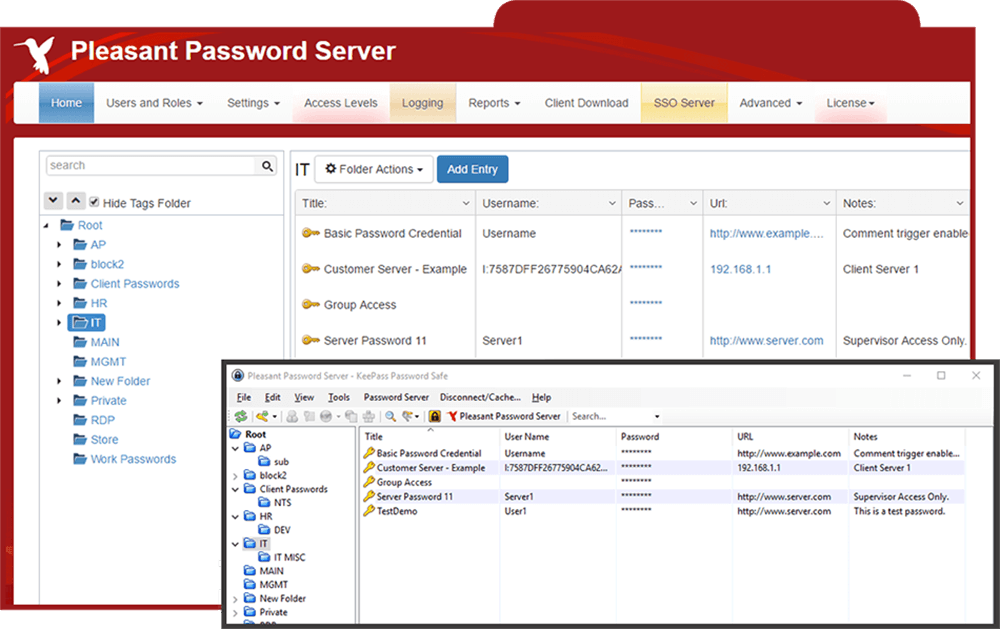

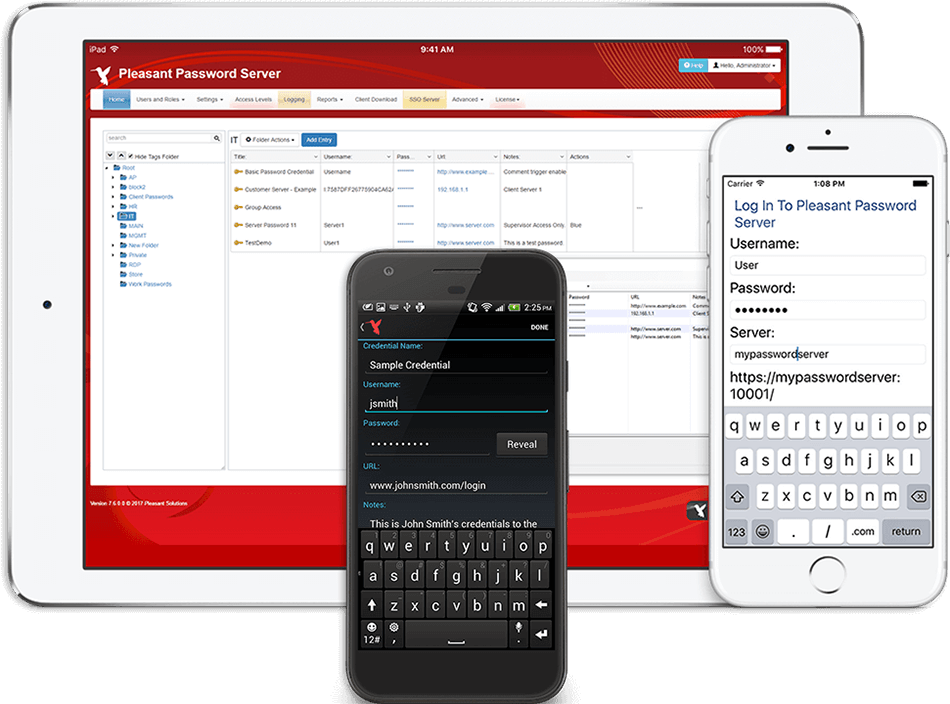

Universal SSO (Single Sign On) est une approche révolutionnaire de la gestion des mots de passe. Conçu avec de multiples composants protégés par des brevets, il élimine la nécessité pour un employé d'avoir un accès direct à ses identifiants de connexion. Les utilisateurs se voient attribuer un compte Password Pleasant Password Server avec un seul nom d'utilisateur et mot de passe, qu'ils utilisent pour se connecter à n’importe quel site Web nécessitant un accès par mot de passe.

Universal SSO est actuellement en version béta. Il est déjà plus sûr à utiliser que de ne pas l'utiliser du tout car il réduit fondamentalement le nombre d'ordinateurs et d’utilisateurs qui ont accès à des informations d'identification. Des tests d'intégration complets sont actuellement réalisés par l'éditeur, prélablement à une version officielle du module très prochaine.

Comment fonctionne Universal SSO ?

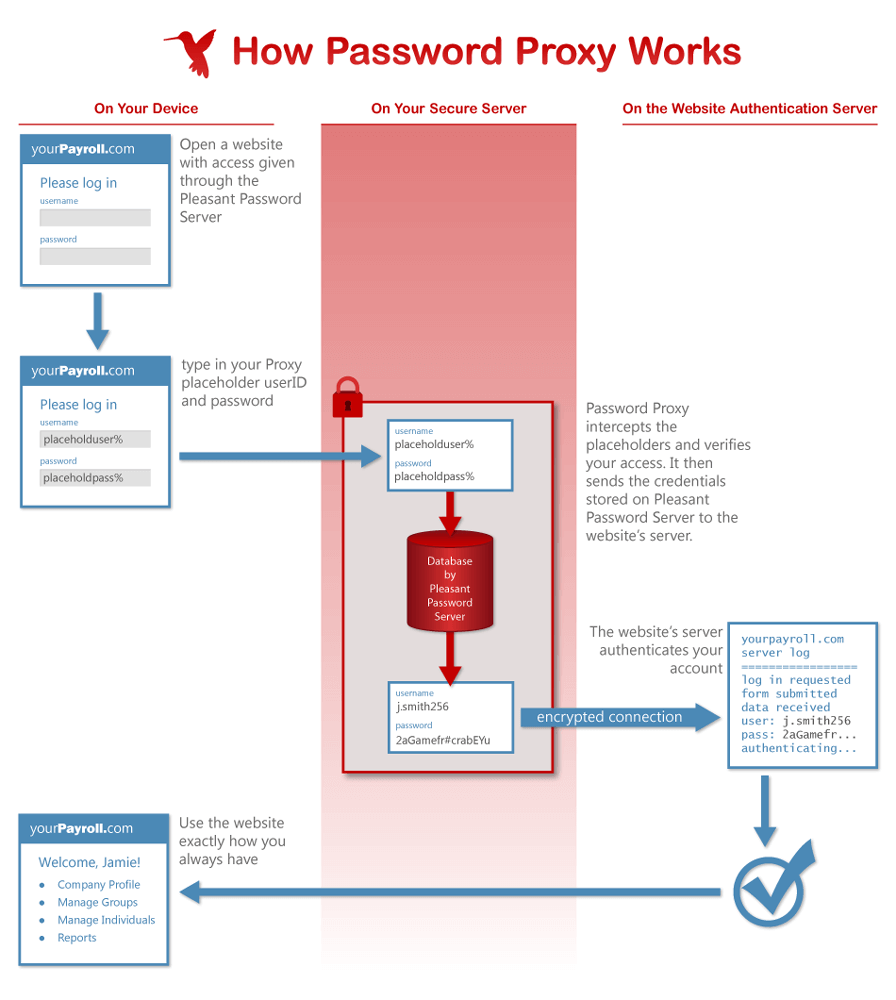

1. L’utilisateur se connecte sur le serveur SSO avec son nom d'utilisateur et son mot de passe associé. La fréquence à laquelle il doit se connecter est configurable (exemple : une fois par jour, par semaine, par mois, etc.).

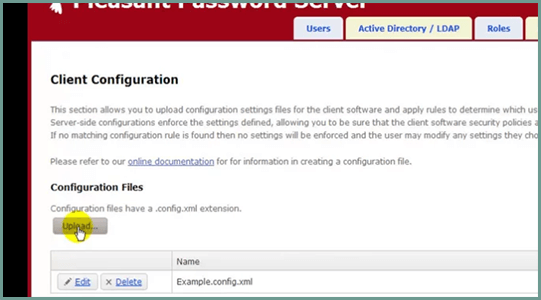

2. Si vous l’utilisez pour la première fois, les appareils et navigateurs des utilisateurs nécessiteront une configuration simple.

3. L'utilisateur accède alors à l'url sur laquelle il souhaite se connecter.

4. Il entre son nom d'utilisateur et son mot de passe dans l'espace réservé.

5. Universal SSO passe par un processus d'authentification, veille à ce que l'utilisateur soit valide, remplit les informations d'identification à partir de la base de données, et connecte l’utilisateur.

6. Les informations d’identification ne sont jamais copiées sur le périphérique en local. Il n’y a donc pas de possibilité de l’enregistrer dans des cookies, des logiciels malveillants ou tout autre outil d'enregistrement.

Avantages

Le serveur SSO offre des avantages évidents à tous les niveaux de l'organisation - l’entreprise, les responsables informatiques et les employés. Nous appelons cela la solution Win-Win-Win.

L'entreprise

- Votre entreprise peut diminuer le risque d'attaque par mot de passe.

- Des mots de passe complexes peuvent être définis pour l'accès aux sites Web. Le nom d'utilisateur ou le mot de passe n’est jamais transmis afin qu’aucun outil de piratage ne puisse lire les informations d’identification.

- La solution est compatible avec pratiquement toutes les applications web et peut donc être instantanément implémentée.

- Elle permet une réduction considérable des coûts :

- Moins de réinitialisation de mot de passe par les administrateurs.

- Moins de demandes de réinitialisation de mot de passe de la part des employés.

- Réduction des ressources du support informatique.

- Réduction du risque de perte, ce qui peut valoir plusieurs millions de dollars et être catastrophique pour l’entreprise.

Les responsables informatiques

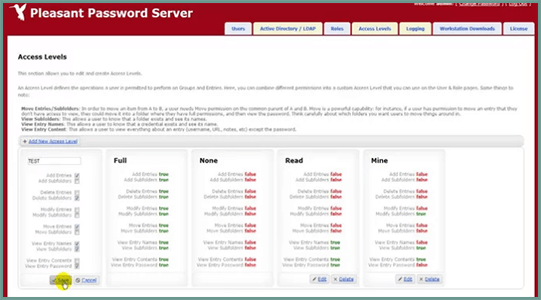

- Un contrôle complet sur la création des mots de passe et leur affectation aux utilisateurs. Les politiques de mot de passe peuvent être efficacement mises en place tout comme des mots de passe impossibles à décrypter.

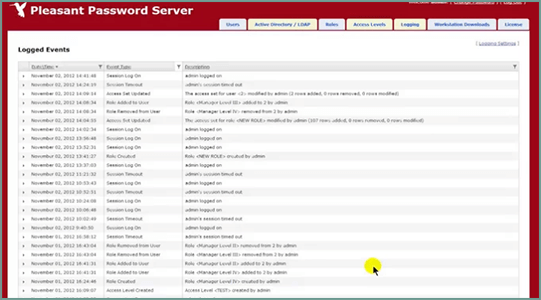

- Une visualisation de l’historique des mots de passe et des réinitialisations est possible rapidement et facilement.

- L'authentification à deux facteurs peut être activée et être appliquée à tous les sites.

- Les employés qui quittent l’entreprises peuvent voir leur mot de passe SSO désactivé. Ainsi, tous les accès de l'employé sont facilement désactivés d’un seul coup (ce qui peut représenter plus 100 accès différents).

- Des utilisateurs externes à l’entreprise peuvent se voir donner un accès à un site de l'entreprise mais sans réelles informations d'identification.

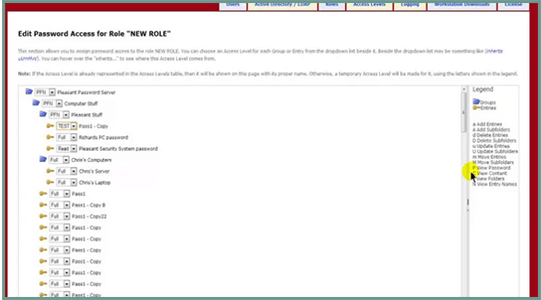

- Les informations d'identification, une fois attribuées, peuvent être configurées comme visibles ou non visibles pour les utilisateurs :

- Les informations d’identification visibles peuvent être visualisées avec le client Pleasant Password Server ou le client web .

- Les informations d’identification non visibles ne peuvent être utilisées que par le mécanisme de SSO.

- Les entrées SSO peuvent être utilisées pour d'autres accès comme l’accès aux informations sur une carte de crédit de l’entreprise.

- La limitation des accès peut facilement être mise en œuvre :

- Temps d'accès par jour.

- Nombre d'accès pendant une période de temps.

- Quantité ou fréquence d’achat sur un site fournisseur

- Journalisation complète des accès des utilisateurs à des fins de vérification.

- Vous n'avez plus besoin de savoir si les logiciels anti-malware de l’entreprise sont à jour.

Les employés

- Les utilisateurs ont seulement à retenir 1 identifiant et mot de passe pour leur accès universel SSO.

- Ces identifiants peuvent être utilisés exactement de la même manière sur tous les appareils, tant à l'intérieur qu'à l'extérieur du réseau de l’entreprise.

- Les mots de passe pour les URLs racines fonctionneront pour n’importe quelle variante de l’URL. : le mot de passe qui vous donne accès à www.website.com vous donnera également accès à www.website.com/login.php ou www.website.com/?ref=384629

- Possibilité d'inclure des informations d'identification personnelles pour des sites comme les réseaux sociaux, la banque personnelle, etc

- Faire des achats pour l'entreprise sera plus simple:

- N’ayez plus peur d’être responsable demoyens de paiement de l’entreprise, comme les cartes de crédit.

- Plus besoin de traquer votre patron pour obtenir sa carte de crédit.

- Plus besoin pour les managers d’avoir à effectuer des achats au nom des employés.