Au cours des dernières années, le télétravail, ou travail à distance, a gagné en importance dans un grand nombre de secteurs. Selon une récente enquête menée par OWL Labs, 48 % des employés ont travaillé à domicile au moins une fois par semaine en 2019, et 34 % étaient même prêts à accepter une baisse de salaire pour travailler à distance.

Les principales raisons de cette évolution en faveur du travail à distance sont une meilleure concentration et une productivité accrue (79 %), un impact positif sur la fidélisation et la loyauté des employés (74 %) et un apprentissage avancé et une progression de carrière (68 %).

L'époque où le travail à distance n'était qu'une option agréable est révolue. La pandémie COVID-19 a obligé de nombreuses entreprises à passer au travail à distance, et les propriétaires d'entreprises et les administrateurs informatiques se posent désormais la question :

Comment sécuriser l'accès aux données de l'entreprise lorsque les employés travaillent à distance ?

L'objectif est de gérer les périphériques, les données et les applications sans compromettre la sécurité !

Voici comment votre entreprise à distance peut fournir un accès sécurisé à vos employés tout en sécurisant les données professionnelles sensibles présentes dans leurs périphériques :

1. Permettre l'accès aux ressources de l'entreprise

Tout d'abord, vous devez configurer un réseau privé virtuel (VPN) afin d'établir une connexion sécurisée entre les périphériques déployés à distance et votre réseau d'entreprise. Les VPN offrent un tunnel privé par lequel les employés peuvent accéder en toute sécurité aux données sensibles de votre entreprise. Les données d'entreprise en transit sont chiffrées et protégées contre tout accès non authentifié, ce qui garantit que les employés distants peuvent accéder en toute sécurité aux ressources de l'entreprise, partout et à tout moment.

L'ajout de périphériques mobiles à une passerelle VPN pourrait affecter la bande passante et avoir un impact négatif sur les connexions simultanées. Dans ce cas, un VPN plus évolué par application peut être configuré, ce qui vous permet de créer une passerelle sécurisée pour des applications spécifiques de votre choix uniquement.

Avec le brusque passage au travail à distance, les employés pourraient oublier d'activer leur VPN avant d'accéder aux données de l'entreprise. Chaque fois que les employés accèdent aux ressources de l'entreprise, l'activation automatique des VPN peut garantir la sécurité de vos données sensibles.

2. Stratégies d'accès conditionnel

Certaines entreprises qui sont passées au travail à distance permettent à leurs employés d'accéder aux données de l'entreprise en utilisant leurs périphériques personnels, mais ces périphériques peuvent parfois être compromis. La validation et la vérification manuelles de ces périphériques qui accèdent aux ressources de l'entreprise font perdre du temps aux administrateurs informatiques.

Les stratégies d'accès conditionnel vous permettent d'automatiser ce processus, en garantissant que seuls les périphériques autorisés qui respectent des conditions spécifiques peuvent accéder à ces ressources. En complément, vous pouvez obtenir ce même niveau de contrôle sur les périphériques qui accèdent aux serveurs Exchange de votre entreprise.

3. Liste blanche des applications

La gestion du cycle de vie des applications est une chose que les administrateurs informatiques ne peuvent pas négliger. Il arrive que vos employés installent et utilisent des applications malveillantes, ce qui constitue une menace majeure pour les données professionnelles sensibles de votre entreprise. La liste blanche des applications permet de protéger les périphériques et le réseau de votre entreprise contre les applications potentiellement dangereuses.

En complément, le mode kiosque vous permet de verrouiller les périphériques afin qu'ils n'exécutent qu'une application ou un ensemble d'applications spécifiques. En activant uniquement les applications dont les employés ont besoin, vous pouvez vous assurer qu'ils restent concentrés et productifs. Les employés ne peuvent accéder qu'à certaines fonctionnalités des périphériques et à certaines applications qui ont été activées par l'administrateur informatique. Quant aux autres applications présentes sur le périphérique, elles seront cachées ou rendues temporairement indisponibles.

4. La prévention des fuites de données (Data leak prevention)

Que les employés travaillent à distance ou sur site, la prévention des fuites de données est une chose que les entreprises ne peuvent pas ignorer. La sécurisation des données d'entreprise s'inscrit dans deux optiques :

1. Conteneurisation des périphériques personnels

L'embarquement de périphériques BYOD soulève quelques inquiétudes quant à l'accès aux données personnelles des employés. Habituellement, lorsque les périphériques personnels des employés sont utilisés pour le travail, les données professionnelles coexistent avec leurs données personnelles. Le défi consiste ici à sécuriser les données professionnelles sans affecter la vie privée des utilisateurs.

C'est là que le concept de conteneurisation entre en jeu. La conteneurisation isole les données personnelles et les données professionnelles à l'aide d'un conteneur logique. Cela permet d'éviter toute atteinte à la vie privée, les entreprises ne pouvant pas accéder à l'espace personnel des périphériques de leurs employés.

2. Gestion du courrier électronique et du contenu de l'entreprise

Que les périphériques appartiennent à l'entreprise ou aux employés, la distribution de fichiers sensibles par courrier électronique présente certains enjeux. Les employés peuvent créer des copies locales de documents d'entreprise, utiliser des applications non autorisées pour les consulter ou enregistrer des fichiers sur des services en cloud tiers, autant d'activités risquées qui peuvent entraîner une violation des données.

Une solution de gestion du courrier électronique et du contenu permettra d'éviter de tels problèmes. La gestion de contenu permet aux administrateurs de distribuer en toute sécurité des documents d'entreprise et des fichiers multimédia aux périphériques des employés en quelques clics seulement. Le dépôt de contenu sert de sandbox, empêchant les applications tierces et les services en cloud d'accéder à vos fichiers d'entreprise.

Avec la gestion du courrier électronique, vous pouvez configurer à distance des comptes de courrier électronique, imposer des restrictions, des configurations prédéfinies, et bien plus encore. Les pièces jointes aux emails peuvent être sécurisées en s'assurant que les employés n'utilisent que les applications approuvées pour les visualiser, les télécharger et les partager.

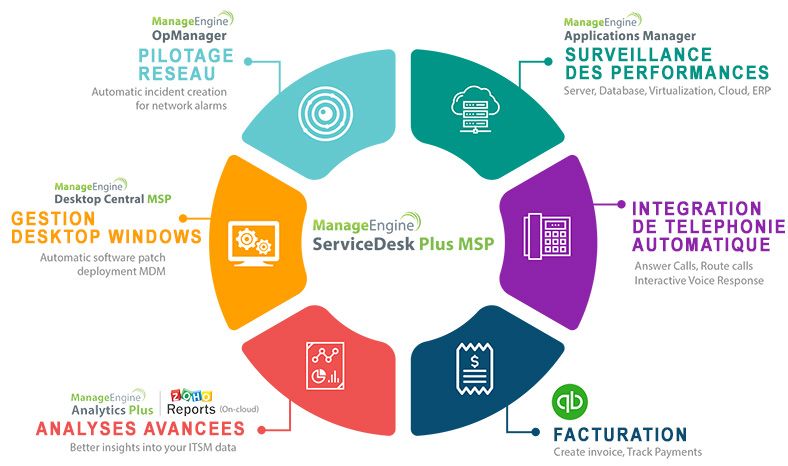

ManageEngine Mobile Device Manager Plus est une solution de gestion des périphériques mobiles, des ordinateurs de bureau et des ordinateurs portables fonctionnant sous différents systèmes d'exploitation. Pour en savoir plus sur ses nombreuses fonctionnalités de télétravail, cliquez ici.

Commencez dès aujourd'hui votre essai gratuit de 30 jours de Mobile Device Manager Plus et commencez à gérer un nombre illimité de périphériques !